Le mode de chiffrement par bloc AES-XTS est utilisé dans les clés USB et SSD externes à chiffrement matériel Kingston IronKey.

XTS - L’assurance du meilleur chiffrement

Il faut plus qu’un simple certificat pour bénéficier du chiffrement le plus robuste. Les clés USB et SSD externe chiffrés Kingston IronKey™ utilisent un chiffrement matériel AES 256 bits avec mode de chiffrement par bloc XTS. La protection offerte par le mode XTS est supérieure aux autres modes de chiffrement par bloc, tels que CBC et ECB.

Vous trouverez ci-dessous les avantages en matière de sécurité des clés USB/SSD IronKey, conçus dès le départ comme des appareils de protection des données.

Modes de chiffrement AES par bloc sur volume complet

AES, ou Advanced Encryption Standard, est un système de chiffrement par bloc de 128 bits. Pour chiffrer plus de 128 bits, AES utilise un mode de chiffrement par bloc spécifique. Les spécifications AES incluent de nombreux modes de chiffrement par bloc. Le mode de chiffrement par bloc le plus simple est le Dictionnaire de codes (Electronic Code Book, ECB). Le mode Enchaînement des blocs (CBC, Cipher Block Chaining) élimine les faiblesses du mode ECB. Il est un des modes les plus couramment utilisés par les clés USB cryptées. XTS est un des modes de chiffrement les plus récents. Sa protection des données est supérieure à celle des modes ECB et CBC. Ces modes de chiffrement par bloc sont brièvement décrits ci-dessous.

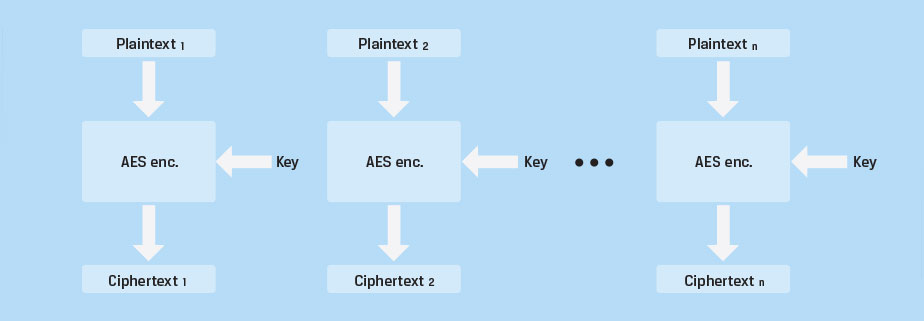

Dictionnaire de codes (Electronic Code Book, ECB).Ce mode de chiffrement répète simplement le processus AES pour chaque bloc de 128 bits de données. La Figure 1 illustre le chiffrement des données en mode ECB. AES chiffre chaque bloc indépendamment avec la même clé de chiffrement. Pour le déchiffrement, ce processus est inversé. En mode ECB, des blocs identiques de données non-chiffrées, appelés "texte ordinaire", sont chiffrés de la même manière, et génèrent des blocs identiques de données chiffrées (texte chiffré). Ce mode de chiffrement n'est pas idéal, puisqu'il ne masque pas parfaitement les structures des données. La Figure 2 illustre l'importante vulnérabilité liée à ce mode de chiffrement.

|

|

Electronic Code Book (ECB) |

À gauche, l'image originale. À droite, l'image du texte chiffré en utilisant un autre mode, par exemple CBC ou XTS. Le centre de l'image démontre clairement la vulnérabilité du mode ECB. Comme le chiffrement des groupes de pixels identiques au sein d'un bloc génère des blocs chiffrés identiques, l'image originale est encore perceptible.

De toute évidence, le chiffrement des blocs identiques ne devrait pas générer le même texte chiffré. Par conséquent, le mode de chiffrement ECB offre une sécurité faible et son utilisation n'est pas recommandée.

|

|

|

|

Image originale |

Après chiffrement en mode ECB |

Après chiffrement avec un autre mode |

|

Figure 2 |

||

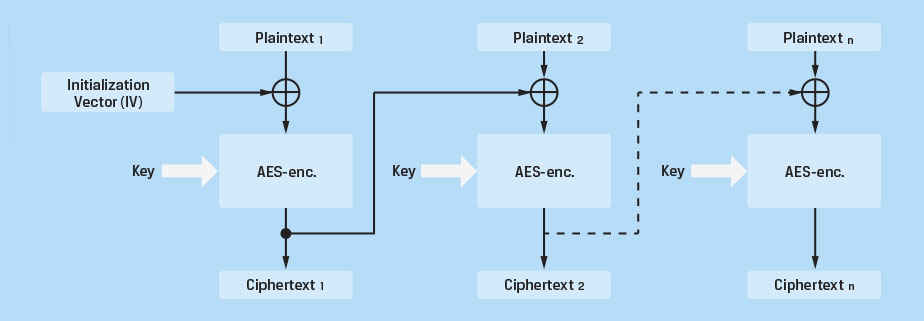

Enchaînement des blocs (Cipher Block Chaining, CBC). Comme indiqué, la principale vulnérabilité du mode ECB est due au fait que les blocs de données identiques sont chiffrés à l'identique. Une meilleure méthode doit donc chiffrer chaque bloc avec la même clé en générant un texte chiffré toujours différent, même lorsque le texte ordinaire de deux ou plusieurs blocs est identique. Le chiffrement par enchaînement des blocs a été conçu pour obtenir un tel résultat. La Figure 3 donne un exemple de chiffrement en mode CBC.

Un vecteur d'initialisation (IV) de 128 bits est combiné avec le texte ordinaire du premier bloc dans un secteur. Ces données sont ensuite combinées avec la fonction Exclusive OR (XOR). Les 128 bits obtenus sont alors chiffrés par l'algorithme AES et stockés dans le média. Le texte chiffré est combiné dans le bloc suivant avec le texte ordinaire de ce bloc, avant d'être chiffré et stocké. Ce processus d'enchaînement est répété pour chaque bloc du secteur. Il garantit que des blocs de données identiques sont toujours transformés en texte chiffré totalement différent. Par conséquent, le mode CBC offre une sécurité beaucoup plus puissante que l'ECB. Il répond aux exigences de la plupart des applications de sécurité. Le mode CBC est largement utilisé par les clés USB cryptées.

|

|

Cipher Block Chaining (CBC) - Encryption |

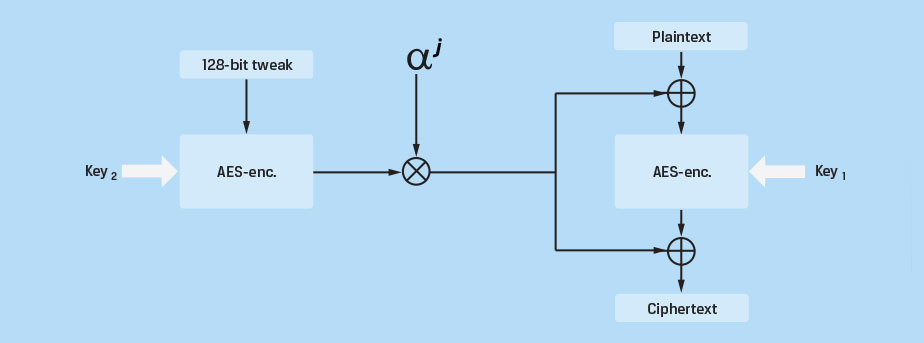

Mode de chiffrement XTS-AES par bloc. Initialement spécifié comme IEEE Std 1619-2007, NIST a ajouté XTS à la liste des modes de chiffrement AES par bloc en 2010. XTS est le plus récent des modes de chiffrement par bloc, étant utilisé par les clés USB/SSD Ironkey. Il a été conçu comme solution d’amélioration, par rapport à d’autres modes de chiffrement par bloc, comme le CBC. Il élimine les vulnérabilités potentielles associées à certaines attaques par canal auxiliaire plus sophistiquées, capables d’exploiter les vulnérabilités d’autres modes. La Figure 4 présente un diagramme par bloc simplifié du mode XTS.

Le mode XTS utilise deux clés AES. Une clé est utilisée pour exécuter le chiffrement AES par bloc. L'autre est utilisée pour chiffrer ce que l'on appelle la valeur "tweak". La valeur "tweak" est ensuite modifiée par une fonction polynomiale de Galois (FG) et XOR, pour le texte ordinaire et le texte chiffré de chaque bloc. La fonction FG améliore la diffusion et garantit que les blocs de données identiques ne génèreront pas de texte chiffré identique. Avec cette solution, chaque bloc produit un texte chiffré unique à partir d'un texte ordinaire identique sans recourir à des enchaînements et des vecteurs d'initialisation. En fait, cela ressemble à un chiffrement double avec deux clés indépendantes, mais sans équivalence parfaite. L'inversion de ce processus permet de déchiffrer les données. Comme chaque bloc est indépendant et sans enchaînement, si des données chiffrées stockées sont corrompues, seules les données du ou des blocs endommagés seront irrécupérables. Avec un mode à enchaînement, ces erreurs peuvent se propager à d'autres blocs pendant le déchiffrement.

|

|

Figure 4 |

Conclusion

Grâce au chiffrement AES-XTS, les clés à chiffrement matériel Kingston IronKey sont les plus sécurisées du marché. Toutes les fonctions de sécurité sont intégrées dans un processeur de sécurité spécifique, offrant une protection et une portabilité optimales.

En outre, ces modèles incluent une protection par mot de passe qui verrouille la clé après un nombre spécifié de tentatives erronées, et finissent par effectuer un effacement chiffré qui supprimera définitivement toutes les données de la clé USB. Protégés dans un boîtier étanche et robuste, ces clés USB offrent le plus haut niveau de protection et de sécurité des données. Pour les clients exigeant le niveau ultime de protection des données, certain(e)s clés USB/SSD IronKey sont doté(e)s de la toute dernière certification FIPS 140-3 de niveau 3, qui offre une sécurité de classe militaire pour les données de la plus haute valeur. Les clés USB chiffrées de classe entreprise et militaire IronKey bénéficient d’une garantie allant de trois à cinq ans et d’un support technique gratuit.