Режим блочного шифрования AES-XTS используется в USB-накопителях Kingston IronKey с аппаратным шифрованием и внешних твердотельных накопителях

XTS — Ключ к лучшему шифрованию

Для того, чтобы иметь самую надежную технологию шифрования USB-накопителя нужен не только сертификат. USB-накопители Kingston IronKey™ с аппаратным шифрованием и внешние твердотельные накопители имеют 256-битное шифрование AES с использованием режима блочного шифрования XTS. XTS обеспечивает улучшенную защиту данных по сравнению с другими режимами блочного шифрования, такими как CBC и ECB.

Ниже подробно описываются преимущества накопителей IronKey с точки зрения безопасности, так как они с самого начала проектируются как устройства защиты данных.

Режимы работы блочного шифрования AES всего накопителя

AES (расширенный стандарт шифрования, Advanced Encryption Standard) - это блочное шифрование, шифрующее блоки данных в 128 бит. Для шифрования данных более 128 бит AES использует режим блочного шифрования. Существует множество различных режимов блочного шифрования AES, являющихся частью спецификации AES. Самым простым режимом блочного шифрования является Electronic Code Book (электронная кодовая книга, ECB). Cipher Block Chaining (сцепление блоков шифротекста, CBC) устраняет слабость защиты ECB и является одним из самых популярных режимов, используемых в портативных флеш-накопителях с шифрованием. XTS - это один из самых современных режимов, обеспечивающий более сильную защиту данных, чем ECB и CBC. Ниже представлено краткое описание этих режимов блочного шифрования.

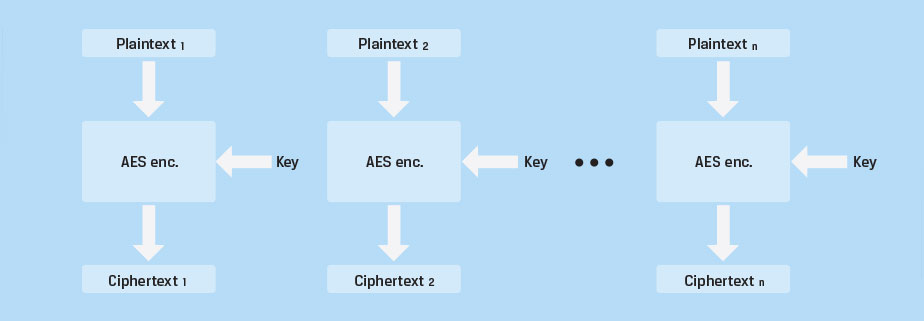

Electronic Code Book (ECB). Этот режим шифрования просто повторяет процесс шифрования AES для каждого 128-битного блока данных. На Рис. 1 представлен принцип шифрования данных с помощью режима ECB. Каждый блок независимо шифруется AES с помощью одного ключа шифрования. Для дешифрования процесс проходит в обратном направлении. При использовании ECB одинаковые блоки незашифрованных данных (обычного текста) шифруются одинаково и превращаются в одинаковые блоки зашифрованных данных (шифрованного текста). Этот режим шифрования не является идеальным решением, поскольку он плохо скрывает шаблоны данных. На Рис. 2 представлен пример, показывающий важную уязвимость защиты этого режима шифрования.

|

|

Electronic Code Book (ECB) |

Незашифрованное изображение показано слева. Изображение справа показывает пример вида шифрованного текста при использовании других режимов шифрования, таких как CBC или XTS. На изображении в центре ясно видна уязвимость, связанная с ECB. Поскольку одинаковые шаблоны пикселей изображения в блоке шифрования шифруются одинаково, они превращаются в одинаковые шифрованные блоки, в которых можно узнать исходное изображение.

Понятно, что одинаковые блоки данных не должны шифроваться способом, преобразующим их в одинаковый шифрованный текст. Поэтому режим блочного шифрования ECB считается слабой защитой и не рекомендуется к использованию.

|

|

|

|

Исходное изображение |

Зашифрованное в режиме ECB |

Зашифрованное в другом режиме |

|

Рис. 2 |

||

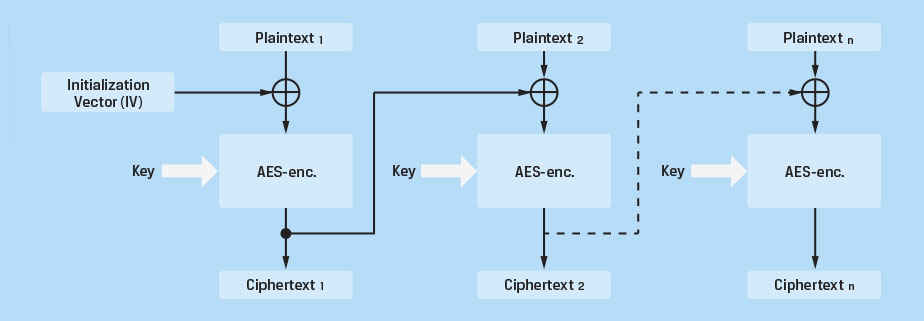

Cipher Block Chaining (CBC). Как уже было сказано, причиной основной уязвимости ECB является шифрование одинаковых блоков данных таким образом, что получается одинаковый шифрованный текст. Задача заключается в том, чтобы создать метод шифрования, шифрующий каждый блок с помощью одного ключа шифрования, но создающий различный шифрованный текст, даже если 2 или более блоков обычного текста одинаковы. Для достижения этого результата разработан режим Cipher Block Chaining. На Рис. 3 показан режим шифрования CBC.

Вектор инициализации (initialization vector, IV) из 128-бит генерируется и комбинируется с обычным текстом первого блока в секторе. Эти данные объединяются с помощью функции исключающего ИЛИ (XOR). Полученные 128 бит данных затем шифруются с помощью алгоритма шифрования AES и сохраняются на носителе. Готовый шифрованный текст передается в следующий блок, где объединяется с обычным текстом в этом блоке, шифруется и сохраняется. Этот цепной процесс повторяется для каждого блока сектора. Процесс обеспечивает шифрование блоков одинаковых данных в полностью различный шифрованный текст. Поэтому CBC гораздо более защищенный, чем ECB, и считается подходящим для большинства областей применения. CBC широко используется во множестве флеш-накопителей с шифрованием.

|

|

Cipher Block Chaining (CBC) - Encryption |

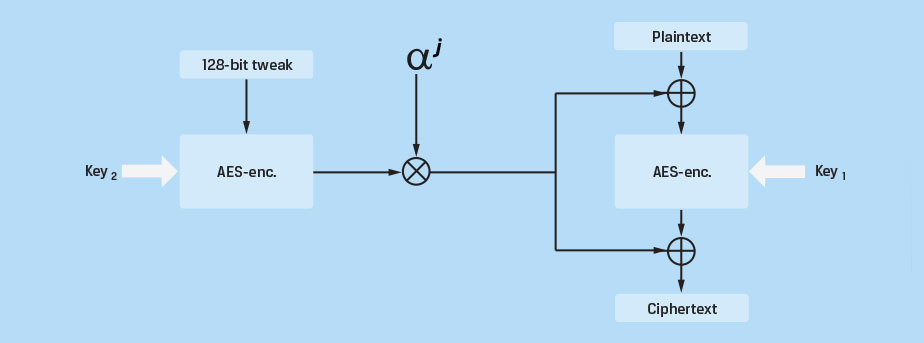

Режим блочного шифрования AES-XTS. В 2010 году NIST добавил XTS, первоначально указанный как IEEE Std 1619-2007, в список режимов блочного шифрования AES. XTS — это новейший режим блочного шифрования, используемый накопителями IronKey. Он был разработан как более защищенная альтернатива по сравнению с другими доступным режимам блочного шифрования, таким как СВС. Он устраняет возможные уязвимости, связанные с некоторыми более сложными атаками по сторонним каналам, которые могут использоваться для слабостей других режимов. На Рис. 4 представлена упрощенная схема режима XTS.

XTS использует два ключа AES. Один ключ используется для выполнения блочного шифрования AES; другой используется для шифрования "Tweak Value" (значения поправки). Эта зашифрованная поправка затем изменяется с помощью полиномиальной функции Галуа (GF) и XOR с обычным и зашифрованным текстом каждого блока. Функция GF обеспечивает дополнительное размытие и обеспечивает отсутствие превращения блоков одинаковых данных в одинаковый шифрованный текст. Это позволяет превращать каждый блок в уникальный шифрованный текст при одинаковом обычном тексте без использования векторов инициализации и сцепления блоков. Фактически текст почти (но не полностью) дважды шифруется с помощью двух независимых ключей. Дешифровка данных выполняется обратным процессом. Поскольку каждый блок независим и сцепление отсутствует, при повреждении хранимых шифрованных данных невосстановимыми будут только данные в поврежденном блоке. Для режимов сцепления блоков при дешифровании такие ошибки распространяются на другие блоки.

|

|

Рис. 4 |

Заключение

Технология AES-XTS обеспечивает для накопителей Kingston IronKey c аппаратным шифрованием более высокий уровень безопасности данных, чем другие решения, представленные на рынке. Все функции защиты заключены во встроенный процессор системы безопасности, обеспечивающий высокоуровневую безопасность и портативность.

Кроме того, эти устройства обеспечивают комплексную защиту при помощи пароля и блокировки после определенного количества неудачных попыток ввода пароля и затем выполняют криптографическое стирание данных. Устройства выпускаются в прочном водонепроницаемом корпусе и обеспечивают максимально доступную безопасность и защиту данных. Заказчикам, требующим высочайшего уровня защиты данных, следует выбрать накопители IronKey с новейшим сертификатом FIPS 140-3 уровня 3, который обеспечивает безопасность военного уровня для наиболее важных данных. Накопители IronKey с шифрованием корпоративного и военного уровня имеют гарантию от трех до пяти лет и бесплатную техническую поддержку.