Режим блочного шифру AES-XTS використовується в USB-накопичувачах і зовнішніх SSD-накопичувачах Kingston IronKey з апаратним шифруванням

XTS — ключ до найкращого шифрування

Щоб забезпечити найнадійніше шифрування USB-накопичувача, потрібно щось більше, ніж просто сертифікат. USB-накопичувачі та зовнішні SSD-накопичувачі Kingston IronKey™ з апаратним шифруванням підтримують 256-бітне шифрування AES із використанням режиму блочного шифру XTS. XTS забезпечує більший рівень безпеки даних, порівнюючи з іншими режимами блочного шифру, такими, як CBC та ECB.

Нижче докладно описані переваги накопичувачів IronKey, які із самого початку розроблялися як пристрої для захисту даних.

Режими повнодискового шифрування з блочним шифром AES

AES, або Advanced Encryption Standard, — це блочний шифр, який шифрує блоки даних розміром 128 біт. Щоб зашифрувати дані розміром більш ніж 128 біт, AES використовує режим блочного шифру. Існує багато різних режимів блочного шифру AES, які ходять в специфікацію AES. Найпростіший режим блочного шифру — електронна кодова книга (Electronic Code Book, ECB). Зчеплення блоків шифру (Cipher Block Chaining, CBC) усуває певні вразливості безпеки ECB та є одним із найпоширеніших режимів, що використовується в портативних флеш-накопичувачах. XTS — один із найновіших режимів, що забезпечує більш надійний захист даних, порівнюючи з режимами ECB та CBC. Нижче наведений короткий опис цих режимів блочного шифру.

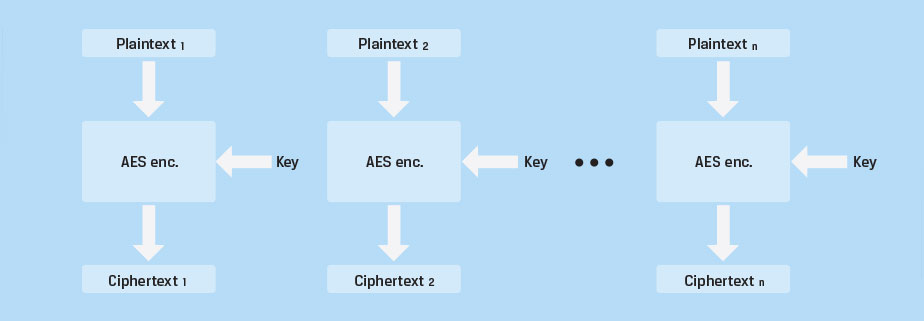

Електронна кодова книга (ECB). Цей режим шифру просто повторює процес шифрування AES для кожного 128-бітного блока даних. На рис. 1 показано шифрування даних у режимі ECB. Кожний блок шифрується незалежно за допомогою алгоритму AES із використанням однакового ключа шифрування. Розшифрування відбувається в зворотному порядку. У режимі ECB однакові блоки незашифрованих даних, що називаються відкритим текстом, шифруються ідентичним способом, перетворюючись в однакові блоки зашифрованих даних (шифротексту). Цей режим шифру не є ідеальним, оскільки він погано приховує шаблони даних. На рис. 2 показаний приклад, що демонструє основну вразливість безпеки цього режиму шифру.

|

|

Електронна кодова книга (ECB) |

Незашифроване зображення показане ліворуч. На зображенні праворуч показано, як може виглядати шифротекст у разі використання інших режимів шифру, наприклад CBC або XTS. Центральне зображення чітко демонструє вразливість, пов’язану з використанням режиму ECB. Оскільки однакові піксельні шаблони зображення в блоці шифрування шифруються в однакові блоки шифротексту, вихідне зображення просочується крізь них.

Зрозуміло, що однакові блоки даних не мають шифруватися в однакові блоки шифротексту. Тому режим блочного шифру ECB вважається слабким і не рекомендується до використання.

|

|

|

|

Вихідне зображення |

Шифрування за допомогою режиму ECB |

Шифрування за допомогою іншого режиму |

|

Рис. 2 |

||

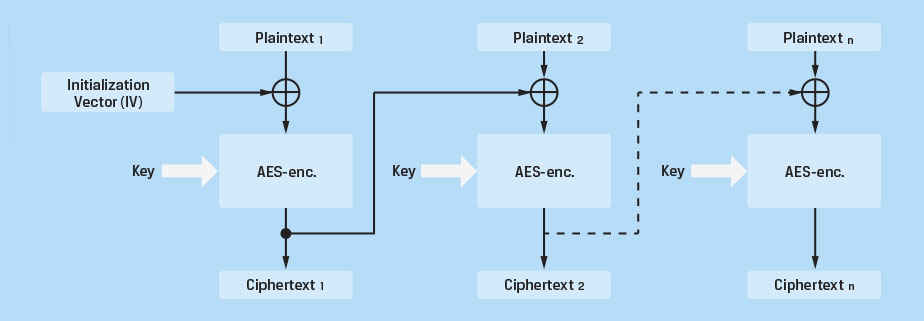

Зчеплення блоків шифру (CBC). Як вже зазначалось, основний недолік ECB полягає в тому, що однакові блоки даних шифруються в однакові блоки шифротексту. Головна ціль — створити метод шифрування кожного блока з використанням однакового ключа шифрування, отримуючи водночас різний шифротекст, навіть якщо відкритий текст для двох або більше блоків є ідентичним. Для досягнення цієї цілі було розроблене зчеплення блоків шифру (CBC). На рис. 3 показаний режим CBC.

Вектор ініціалізації (IV) завдовжки 128 біт генерується та об’єднується з відкритим текстом першого блока в секторі. Ці дані об’єднуються за допомогою функції «Виключне АБО» (XOR). Отримані 128 біт даних шифруються за допомогою алгоритму шифрування AES і зберігаються на носії. Отриманий шифротекст передається наступному блоку, де він об’єднується з відкритим текстом цього блока, шифрується та зберігається. Цей процес зчеплення блоків повторюється для кожного блока в секторі. Цей процес гарантує, що блоки однакових даних призведуть до створення абсолютно різного шифротексту. Отже, режим CBC є набагато безпечнішим, ніж ECB, і вважається найбільш прийнятним для більшості застосунків, що використовуються для захисту даних. Режим CBC широко використовується в багатьох флеш-накопичувачах із шифруванням.

|

|

Електронна кодова книга (ECB) |

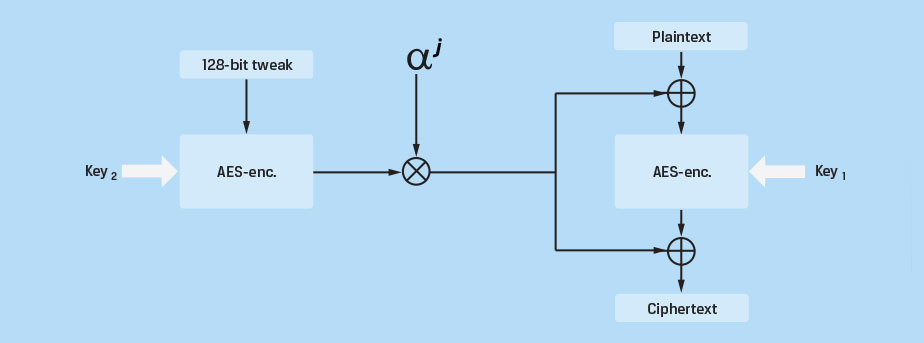

Режим блочного шифру AES-XTS. XTS, визначений у стандарті IEEE 1619-2007, був доданий у 2010 році організацією NIST у список режимів блочного шифру AES. XTS — це найновіший режим блочного шифру, який використовується в накопичувачах IronKey. Він був розроблений як більш ефективна альтернатива іншим доступним режимам блочного шифру, як-от CBC. Він усуває потенційні вразливості безпеки, пов’язані з деякими більш витонченими атаками через побічні канали, які можуть використовуватися для пошуку слабких сторін в інших режимах. На рис. 4 показана спрощена блок-схема режиму XTS.

XTS використовує два ключі AES. Один ключ використовується для блочного шифрування AES; інший — для шифрування так званого «значення поправки». Ця зашифрована поправка потім модифікується за допомогою поліноміальної функції Галуа (GF) та XOR як для відкритого, так і зашифрованого тексту кожного блока. Функція GF створює додаткове розмиття та забезпечує відсутність перетворення блоків однакових даних в однакові блоки шифротексту. Кожний блок перетворюється в унікальний шифротекст за наявності однакового відкритого тексту без використання векторів ініціалізації та зчеплення блоків. Фактично текст майже (але не повністю) двічі шифрується за допомогою двох незалежних ключів. Розшифрування даних відбувається в зворотному порядку. Оскільки кожний блок є незалежним і зчеплення блоків відсутнє, у разі пошкодження зашифрованих даних невідновними залишатимуться лише дані в пошкодженому блоці. У режимах зі зчепленням блоків ці помилки можуть поширюватися на інші блоки під час розшифрування.

|

|

Рис. 4 |

Висновок

AES-XTS забезпечує накопичувачам з апаратним шифруванням Kingston IronKey вищий рівень захисту даних, ніж інші рішення, доступні на ринку. Усі функції безпеки містяться всередині вбудованого процесора безпеки, гарантуючи високий рівень захисту та найкращу портативність.

Крім того, ці пристрої мають складний парольний захист і блокуються після певної кількості невдалих спроб введення пароля з подальшим криптографічним стиранням даних. Ці пристрої поміщені в міцний водонепроникний корпус, забезпечуючи максимальну безпеку та захист даних. Якщо клієнтам потрібен максимальний рівень захисту даних, певні моделі IronKey мають сертифікацію за стандартом FIPS 140-3 Level 3, яка гарантує безпеку військового рівня для критично важливих даних. На накопичувачі з шифруванням IronKey корпоративного та військового рівнів надається гарантія строком від трьох до п’яти років і безкоштовна технічна підтримка.