Zapytaj eksperta

Aby wybrać odpowiednie rozwiązanie, należy poznać cele bezpieczeństwa swojego projektu. Skorzystaj ze wskazówek ekspertów firmy Kingston.

Prof. Sally Eaves jest przewodniczącą organizacji Cyber Trust i starszym doradcą ds. polityki w fundacji Global Foundation of Cyber Studies and Research. Uznawana za „orędowniczkę etycznego wykorzystania technologii” jest pierwszą laureatką nagrody Frontier Technology and Social Impact Award, przyznawanej przez Organizację Narodów Zjednoczonych. Pełniąca w przeszłości funkcję dyrektora ds. technologii, a obecnie profesora akademickiego w dziedzinie zaawansowanych technologii oraz doradcy ds. globalnej strategii zastosowania nowych technologii, Sally Eaves jest nagradzaną międzynarodową autorką, organizatorką, mówczynią i liderką opinii w dziedzinie transformacji cyfrowej (AI, 5G, usługi w chmurze, blockchain, cyberbezpieczeństwo, zarządzanie, IoT, danologia) w kontekście kultury, umiejętności, różnorodności, równości i integracji oraz zrównoważonego rozwoju i wpływu na społeczeństwo.

Sally aktywnie kształci i wspiera jako mentor nowe pokolenie talentów w dziedzinie technologii – założyła fundację Aspirational Futures, działającą na rzecz wzmocnienia integracji, różnorodności i równości w obszarze edukacji i technologii. Wkrótce ukaże się także jej najnowsza książka pt. „Tech For Good”. Sally jest konsekwentnie doceniana za globalne dokonania w przestrzeni technologicznej przez wiodące organizacje, takie jak Onalytica, i wymieniana w pierwszej dziesiątce najbardziej wpływowych osób na świecie w wielu dziedzinach – poczynając od sztucznej inteligencji, poprzez technologię 5G, a kończąc na zrównoważonym rozwoju.

Wiele wektorów zagrożeń cybernetycznych ma zbieżny zakres, skalę i zaawansowanie, co powoduje stałe zagrożenie dla organizacji w każdym sektorze, niezależnie od jej wielkości – od MŚP po duże przedsiębiorstwa. W tym artykule analizujemy, co się zmieniło, zwracając szczególną uwagę na rosnące narażenie MŚP na ryzyko, a także podajemy konkretne przykłady, jak poprawić bezpieczeństwo niezależnie od sytuacji wyjściowej – od dbałości o kulturę i edukację, poprzez podejście „zero zaufania”, po zapewnienie bezpieczeństwa punktów końcowych.

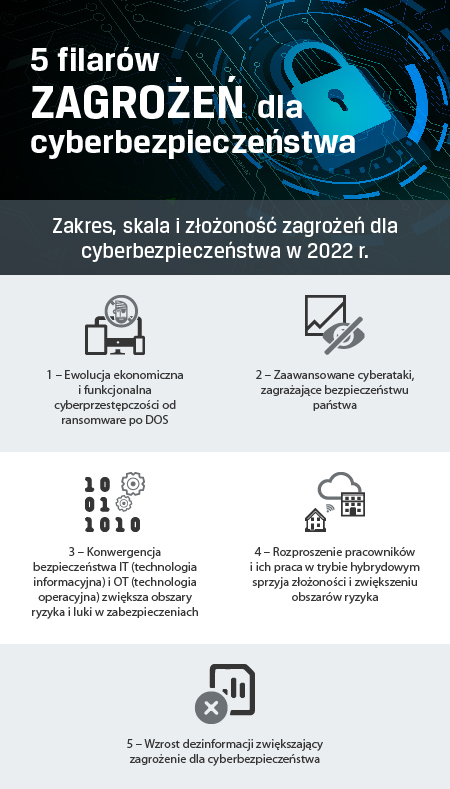

Po pierwsze warto przyjrzeć się „katalizatorom” odpowiedzialnym za przyspieszenie wzrostu zagrożeń dla bezpieczeństwa – przede wszystkim pandemii i jej wpływowi na modele „pracy z dowolnego miejsca”, rosnącej liczbie pracowników i konsumentów o zmieniających się oczekiwaniach i zachowaniach, sytuacji na Ukrainie oraz szybko rozwijającemu się kryzysowi energetycznemu. Niestety truizmem jest, że atakujący zawsze wykorzystują obszary naszej największej podatności. Przy bardziej szczegółowym badaniu krajobrazu zagrożeń na pierwszy plan wysuwa się 5 filarów, które omówimy poniżej:

MŚP zostały szczególnie dotknięte wzrostem cyberprzestępczości, zwłaszcza atakami ransomware i phishingiem, a nowe badania pokazują, że około 43% cyberataków{{Footnote.N68026}} jest ukierunkowane na małe firmy (Verizon 2022). Biorąc za ogólnie reprezentatywny przykład Wielką Brytanię, w corocznym przeglądzie NCSC 2021{{Footnote.N68027}} uznano niedawno oprogramowanie ransomware za najpoważniejsze cyberzagrożenie. Ponieważ sektor MŚP stanowi ponad 99% przedsiębiorstw{{Footnote.N68028}} w Wielkiej Brytanii i USA (SBA 2021), jego wkład w globalny wzrost gospodarczy wysuwa się na pierwszy plan obok zagrożeń dla łańcuchów dostaw, w którym MŚP stanowią coraz bardziej atrakcyjny punkt wejścia do ekosystemów większych przedsiębiorstw.

Analizując bardziej szczegółowo ryzyko, badanie przeprowadzone przez Datto{{Footnote.N68029}} wykazało, że jeśli chodzi o złośliwe oprogramowanie, 85% MŚP wskazuje ransomware jako największe zagrożenie dla małych firm. Ponieważ najczęstszym wektorem dla tego typu ataków jest usługa pulpitu zdalnego (Remote Desktop Protocol, RDP), szersze wykorzystanie przez MŚP modeli pracy zdalnej i hybrydowej, przy jednoczesnym wzroście liczby przypadków używania w biurze własnych urządzeń, stworzyło nowe wyzwania. Obejmują one zarówno większy obszar zagrożeń, jak i ryzyko samozadowolenia i zerwania z nawykami dbałości o bezpieczeństwo w obliczu ciągłych zmian w logistyce pracy. Idzie to zwykle w parze z błędnym wyobrażeniem MŚP na temat poziomów wsparcia, jakie znajduje się w ich „zasięgu” przy większych ograniczeniach budżetowych, mniejszych zasobach i braku wewnętrznych specjalistycznych umiejętności technicznych. Wszystko to zwiększa w oczach cyberprzestępców ich atrakcyjność jako potencjalnego celu ataku. Biorąc pod uwagę wspomniany już wpływ tego sektora na gospodarkę zarówno lokalną, jak i globalną, można poważnie niepokoić się o nieproporcjonalnie groźne skutki w wymiarze operacyjnym, finansowym i reputacyjnym.

Są jednak także dobre wieści! Po pierwsze ze względu na swój charakter i infrastrukturę MŚP mogą bardziej elastycznie reagować na zmiany i nowe podejścia – zwykle są mniej obciążone przestarzałymi technologiami lub długimi cyklami decyzyjnymi. Ponadto MŚP mogą dziś zrobić wiele, aby poprawić swoją sytuację w zakresie cyberbezpieczeństwa na przyszłość. Przyszedł czas, aby odejść od powszechnego przekonania, że skuteczne zabezpieczenie jest po prostu zbyt trudne, zbyt czasochłonne lub zbyt drogie w zastosowaniu. Albo odwrotnie – że można od ręki kupić rozwiązanie typu „Zero Trust” i gotowe! To jednak nie działa w ten sposób i polega raczej na ciągłym dążeniu do celu.

Co zatem mogą zrobić MŚP, aby zmienić narrację dotyczącą zapewnienia bezpieczeństwa, i jednocześnie poprawić swoją sytuację w obliczu zagrożeń? Po pierwsze, biorąc pod uwagę dostępne możliwości edukacyjne, doskonałym punktem wyjścia dla brytyjskich podmiotów są bezpłatne i aktualizowane zasoby National Cybersecurity Centre{{Footnote.N68030}}. Ma to kluczowe znaczenie, ponieważ z badań{{Footnote.N68031}} wynika, że mniejsze firmy nie korzystają z autorytatywnych źródeł. Zamiast tego często są przytłoczone ilością informacji uzyskanych z ogólnie dostępnych źródeł w Internecie bez możliwości ich oceny lub nadania im priorytetu. Edukacja pracowników i dostępność pomocnej dokumentacji to absolutna konieczność. Kluczowe znaczenie ma również odpowiednie partnerstwo. Nawet duże przedsiębiorstwa zwykle korzystają z pomocy zewnętrznych dostawców, którzy specjalizują się w zastosowaniu narzędzi cyberbezpieczeństwa, najlepszych praktyk i szkoleniach. Dostępne są różne rodzaje wsparcia, które można dostosować do organizacji dowolnej wielkości. A czy jest lepszy sposób na przeciwstawienie się cyberprzestępcom niż zjednoczenie się organizacji w dobrej sprawie i dzielenie się najlepszymi praktykami?!

Cyberprzestępcy zagrażający bezpieczeństwu nieustannie doskonalą swoje metody ataków, aby zwiększyć ich skuteczność. W tym celu tworzą gangi cyberprzestępcze, które stosują coraz bardziej złożone i profesjonalne taktyki. Musimy przeciwstawić się temu skutecznie jako sektor, organizacje i jednostki, co wymaga skupienia się na technologii, kulturze, procesach i umiejętnościach.

Jak wspominałam wcześniej na czacie Kingston Cognate na Twitterze (@kingstontechbiz), około 98% cyberataków można w praktyce udaremnić dzięki stosowaniu odpowiedniej „cyberhigieny”. Oto kilka sugestii, jak w odpowiedni sposób zbudować taki fundament z punktu widzenia technologii i procesów:

Szczególnie urządzenia szyfrowane sprzętowo, takie jak pamięci USB i zewnętrzne dyski SSD, stanowią wysoce opłacalne rozwiązanie, które pozwala na szybki postęp w zakresie ochrony przed utratą danych. Można je zastosować w wielu sektorach i organizacjach dowolnej wielkości. Jak mówi Rob Allen, dyrektor ds. marketingu i usług technicznych w firmie Kingston Technology Europe:

Oferujemy szyfrowane rozwiązania USB dla agencji rządowych, obronnych i wywiadowczych, podmiotów z branży FinTech i opieki zdrowotnej, a także dla małych i średnich firm oraz użytkowników z kategorii SOHO (Small Office Home Office). Godnym uwagi urządzeniem jest np. zewnętrzny dysk SSD z ekranem dotykowym do wprowadzania kodu PIN i hasła, który jest interesującym dodatkiem do tego, co zwykle robimy.

Ponadto doskonały zespół realizujący program Zapytaj Eksperta firmy Kingston Technology służy indywidualnym doradztwem, pozwalającym na dostosowanie korzyści do określonych potrzeb i środowiska pamięci masowej, a prośby o kontakt są kierowane bezpośrednio do grupy dysponującej odpowiednimi zasobami technicznymi. Jednocześnie firma oferuje ogólnie dostępne przewodniki po zasobach, przeznaczone zarówno dla klientów z centrów danych, użytkowników korporacyjnych, jak i MŚP. Pomocne informacje zawiera także blog poświęcony bezpieczeństwu danych, gdzie można znaleźć m.in. 12 przydatnych wskazówek dla MŚP, jak zwiększyć cyberbezpieczeństwo.

Każdy może coś zmienić na rzecz ograniczenia zagrożeń, ponieważ każdy jest swego rodzaju strażnikiem bezpieczeństwa. To wspólna odpowiedzialność, która powinna znajdować odzwierciedlenie w kulturze umożliwiającej otwarte zgłaszanie problemów. Tę niezwykle ważną kwestię poruszył Rob, omawiając zalety urządzeń Kingston z rodziny Kingston IronKey Encrypted:

Chcielibyśmy zapobiec temu, aby ludzie stosowali obejścia zabezpieczeń, ponieważ zwiększa to zagrożenie. Jednocześnie bardzo ważne jest stworzenie atmosfery, w której pracownicy będą mogli dzielić się najlepszymi praktykami, aby stosować dobre rozwiązania również w domu. Dobrze sprawdzają się wtedy przykłady rzeczywistych zastosowań.

Dotyczy to także dostępności umiejętności (i zaufania do nich) związanych z zapewnieniem cyberbezpieczeństwa i znajomością danych, aby zapewnić dostęp do najnowszych informacji wszystkim pracownikom – niezależnie od tego, czy zajmują stanowiska techniczne, czy nie. Można to dodatkowo wesprzeć, opracowując bardziej spersonalizowane programy edukacyjne, które pomogą pracownikom określić własne preferencje dotyczące sposobu nauki, aby mogli rozwijać się w sposób, który najbardziej im odpowiada. Dzięki temu inteligentne myślenie będzie wspierać inteligentną technologię, pozwalając na uzyskanie lepszych efektów na poziomie jednostek, zespołów i organizacji. Właśnie tak działa wspólnota wartości!

Firma Kingston Technology jest od dawna uznanym i cieszącym się dużym zaufaniem liderem w dziedzinie szyfrowanych pamięci USB, który może zaoferować indywidualną pomoc w celu zapewnienia korzyści i dostosowania danego rozwiązania do potrzeb klienta. Jeśli dodać do tego doskonały zespół obsługujący program Zapytaj eksperta, można uzyskać naprawdę zindywidualizowane porady uwzględniające specyfikę danego środowiska i potrzeby użytkownika.

#KingstonIsWithYou #KingstonIronKey

Aby wybrać odpowiednie rozwiązanie, należy poznać cele bezpieczeństwa swojego projektu. Skorzystaj ze wskazówek ekspertów firmy Kingston.