Fragen Sie einen Experten

Die Planung der richtigen Lösung erfordert gute Kenntnisse der Sicherheitsziele Ihres Projekts. Kingston Experten zeigen Ihnen wie's geht.

Ihr Webbrowser ist veraltet. Aktualisieren Sie jetzt Ihren Browser, um diese Website besser nutzen zu können. https://browser-update.org/update-browser.html

2024 hat die Cyberkriminalität einen neuen Höchststand erreicht, der Regierungen und Branchen weltweit beeinträchtigt und die Sicherheit kritischer Daten und Infrastrukturen bedroht. Einem Bericht von Cybersecurity Ventures zufolge werden sich die Kosten für Cyberkriminalität bis 2025 auf 10,5 Billionen US-Dollar jährlich belaufen, gegenüber 3 Billionen US-Dollar im Jahr 2015{{Footnote.A74148}}.

Dieser Anstieg wird durch immer raffiniertere Cyberangriffe, Ransomware-Vorfälle und Datenverletzungen verursacht, wobei die Häufigkeit und Schwere der Angriffe jedes Jahr zunimmt. Der Global Risk Report 2023{{Footnote.A74149}} des Weltwirtschaftsforums hebt hervor, dass Cyber-Bedrohungen zu den größten globalen Risiken gehören, was den dringenden Bedarf an robusten Cybersicherheitsmaßnahmen verdeutlicht.

Um diese eskalierende Bedrohung zu bekämpfen, hat die Europäische Union die NIS-2-Richtlinie als wichtige Aktualisierung der ursprünglichen NIS-Richtlinie (Richtlinie über Netz- und Informationssysteme) aus dem Jahr 2016 eingeführt, mit einem erweiterten Anwendungsbereich, der mehr kritische Infrastrukturen und Anbieter wichtiger Serviceleistungen umfasst.

Die NIS-2-Richtlinie zielt darauf ab, die Cybersicherheit für kritische Infrastrukturen in der gesamten EU zu verbessern, indem sie für mehr Resilienz und stärkeren Schutz vor Datenverletzungen und Störungen durch böswillige Akteure sorgt.

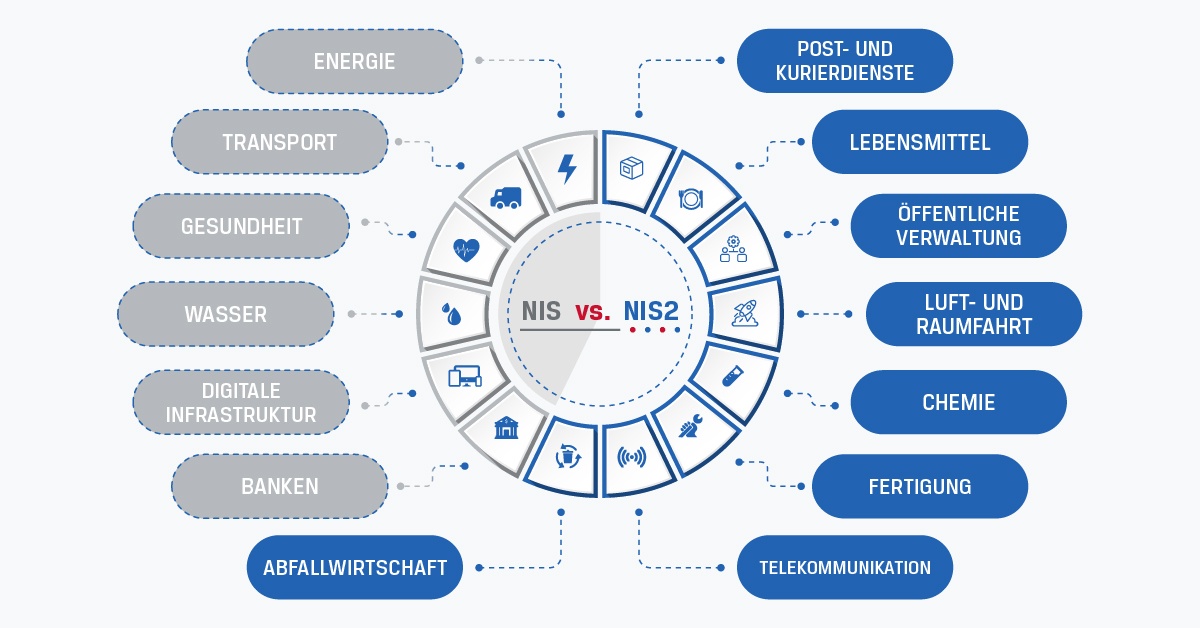

Umfang und Geltungsbereich: Die ursprüngliche NIS-Richtlinie konzentrierte sich in erster Linie auf Betreiber wesentlicher Dienste und Anbieter digitaler Dienste. NIS2 erweitert den Anwendungsbereich auf mittlere und große Unternehmen aus einem breiteren Spektrum von Sektoren, darunter Gesundheitswesen, Verkehr, Energie, Banken und Behörden. Dies bedeutet, dass immer mehr Organisationen und staatliche Stellen strenge Cybersicherheitsstandards einhalten müssen.

Sicherheitsanforderungen: Mit NIS2 werden detailliertere Sicherheitsanforderungen eingeführt. Organisationen müssen Maßnahmen zum Risikomanagement ergreifen, regelmäßige Sicherheitsbewertungen durchführen und Strategien zur Reaktion auf Zwischenfälle entwickeln. Die Richtlinie schreibt die Verwendung von Verschlüsselung und Zugangskontrollen vor, um sensible Daten zu schützen.

Meldung von Vorfällen: Die ursprüngliche NIS-Richtlinie verlangt von den Stellen, dass sie bedeutende Vorfälle ohne unnötige Verzögerung melden. NIS2 verschärft diese Anforderung und schreibt vor, dass Vorfälle innerhalb von 24 Stunden nach ihrer Feststellung gemeldet werden müssen, um eine schnellere Reaktion auf Angriffe und damit verbundene Störungen zu gewährleisten.

Beaufsichtigung und Durchsetzung: NIS2 stärkt die Rolle der nationalen Behörden bei der Überwachung und Durchsetzung der Einhaltung der Vorschriften. Die Strafen für Verstöße sind ebenfalls strenger und können bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes des Unternehmens betragen, je nachdem, welcher Betrag höher ist.

Sicherheit der Lieferkette: NIS2 unterstreicht die Bedeutung der Sicherung der kritischen Lieferkette und verpflichtet Unternehmen und Regierungen, die von ihren Zulieferern und Dienstleistern ausgehenden Cybersicherheitsrisiken zu bewerten und zu verwalten.

Der erweiterte Anwendungsbereich von NIS2 bedeutet, dass ein breites Spektrum von Sektoren betroffen sein wird. Dazu gehören die Bereiche Energie, Verkehr, Banken, Finanzmarktinfrastrukturen, Gesundheitswesen, Trinkwasserversorgung und -verteilung, digitale Infrastrukturen, Regierungen sowie die Luft- und Raumfahrtindustrie. Mittlere und große Unternehmen in diesen Sektoren müssen die Einhaltung der neuen Richtlinie ab dem 17. Oktober 2024 sicherstellen.

Die Nichteinhaltung der NIS-2-Richtlinie kann zu erheblichen Geldstrafen führen. Organisationen, die die geforderten Standards nicht einhalten oder Vorfälle nicht umgehend melden, können mit Strafen von bis zu 10 Millionen Euro oder 2 % ihres weltweiten Jahresumsatzes belegt werden. Diese strengen Strafen machen deutlich, wie wichtig es ist, die Richtlinie einzuhalten, um finanzielle und rufschädigende Nachteile zu vermeiden.

Auch diejenigen, die nicht in der EU ansässig sind, sind von NIS2 betroffen. Wenn Ihre Organisation in oder mit einer EU-Einheit tätig ist, unterliegen Sie diesen Vorschriften – und den daraus resultierenden Strafen bei Nichteinhaltung.

Um die Anforderungen von NIS2 zu erfüllen und wichtige sensible Daten zu schützen, benötigen Unternehmen robuste Sicherheitslösungen. Die hardwareverschlüsselten USB- und SSD-Lösungen von Kingston IronKey bieten fortschrittliche Datenschutzfunktionen, mit denen Unternehmen die Anforderungen der Richtlinie für mobile Daten und Air-Gapped-Backups erfüllen können.

Verschlüsselung: Kingston IronKey D500S und Keypad 200 Laufwerke nutzen eine militärtaugliche XTS-AES 256-Bit-Verschlüsselung und sind nach FIPS 140-3 Level 3 (in Vorbereitung) zertifiziert. Diese Sicherheitstechnik gewährleistet, dass die Daten auch bei Verlust oder Diebstahl eines Geräts sicher und für Unbefugte unzugänglich bleiben. Die externe Vault Privacy 80 SSD kann für die Speicherung von Daten mit hoher Kapazität von bis zu 8 TB und für das Air-Gapping kritischer Daten vor Angreifern aus dem Internet verwendet werden. Alle IronKey-Geräte verwenden eine hardwarebasierte Verschlüsselung, die wesentlich sicherer ist als die softwarebasierte Verschlüsselung, die durch Passwortangriffe überwunden werden kann.

Zugangskontrolle: Die USB- und SSD-Lösungen von IronKey verfügen über starke Authentifizierungsmechanismen, einschließlich Passwort- und Passphrasenschutz, die sicherstellen, dass nur autorisierte Personen auf die Daten zugreifen können. Der eingebaute Schutz vor Brute-Force-Passwortangriffen führt zu einer Krypto-Löschung, wenn Passwörter zu oft erraten werden. Dadurch wird sichergestellt, dass sensible Daten zerstört werden, bevor Angreifer Passwörter mit automatisierten Tools erraten können.

Datenintegrität: Diese Geräte sind von Grund auf so konzipiert, dass sie die Datenintegrität wahren, unbefugte Änderungen verhindern und die Zuverlässigkeit der gespeicherten Informationen gewährleisten. IronKey-Laufwerke unterstützen die Einhaltung der CIA-Trias (Vertraulichkeit, Integrität, Verfügbarkeit) im Bereich der Cybersicherheit.

Konformität: Durch den Einsatz von Kingston IronKey-Hardwareverschlüsselungslösungen können Unternehmen die in der NIS2-Richtlinie festgelegten Anforderungen an die Verschlüsselung und Zugangskontrolle erfüllen und so das Risiko der Nichteinhaltung und möglicher Geldbußen verringern.

Langlebigkeit und Zuverlässigkeit: Die Produkte von IronKey sind so konzipiert und gebaut, dass sie physischen und umweltbedingten Herausforderungen standhalten und den Schutz der Daten unter verschiedenen Betriebsbedingungen gewährleisten. Kingston ist ein zuverlässiger Anbieter von hardwareverschlüsselten Speicherlaufwerken mit über 20 Jahren Erfahrung.

Zusammenfassend lässt sich sagen, dass die Einführung der NIS2-Richtlinie in Anbetracht der Tatsache, dass die Cyberkriminalität ein noch nie dagewesenes Ausmaß erreicht, einen wichtigen Schritt zur Verbesserung der Cybersicherheit kritischer Infrastrukturen in der gesamten EU darstellt. Organisationen müssen proaktive Maßnahmen ergreifen, um NIS2 einzuhalten und sensible Daten zu schützen. Hardware-verschlüsselte USB- und SSD-Lösungen von Kingston IronKey bieten ein skalierbares und zuverlässiges Mittel zur Einhaltung von Vorschriften und zum Schutz wichtiger Informationen und helfen Unternehmen, die Komplexität der heutigen Cybersicherheitslandschaft zu bewältigen.

#KingstonIronKey

War dies hilfreich?

Keine Produkte entsprechen der aktuellen Filterauswahl. Versuche, die Filter anzupassen, um mehr Möglichkeiten zu finden.

Die Planung der richtigen Lösung erfordert gute Kenntnisse der Sicherheitsziele Ihres Projekts. Kingston Experten zeigen Ihnen wie's geht.

Clarke behandelt Verschlüsselung, Schutzmaßnahmen für Superuser, Schwachstellenmanagement, Schulung.

NIS2, DORA und wie Unternehmen die Compliance in eine Chance verwandeln können.

Wir sprechen darüber, wie Unternehmen heute sensible Daten speichern und verschlüsseln.

Sicherheitsexperte David Clarke erklärt die wichtigsten Unterschiede zwischen NIS und NIS2

Sicherheitsexperte David Clarke erklärt, wer von der NIS2-Richtlinie betroffen sein wird und wie.

Selbst die erfahrensten Technikfans vergessen manchmal die regelmäßigen Backups. Wir zeigen dir einige einfache Tricks, mit denen du problemlos regelmäßige Backups durchführen kannst.

Kreativgestalter, die Inhalte für anspruchsvolle Kunden produzieren, können mit verschlüsselten Speichern ihre wichtigen Dateien schützen und ihrer Verantwortung für die Sicherheit gerecht werden.

Worin unterscheiden sich software- und hardwarebasierter Verschlüsselung voneinander?

Maximierung der Online-Sicherheit durch Maßnahmen zum Schutz Ihrer Präsenz.

Verschlüsselte USB-Sticks schützen Ihre privaten Daten, aber wie funktionieren sie?

Erfahren Sie, wie Sie SSDs, Festplatten oder andere Speichermedien löschen können, damit die Daten wirklich für immer gelöscht sind.

Lernen Sie, wie man SSDs, Festplatten oder andere Speichermedien wie ein Sicherheitsprofi löscht.

Mehr Datensicherheit? Willst du wissen, was Verschlüsselung ist? Kingston erklärt die Grundlagen.

Dateien und Laufwerke am Besten mit hardware-, nicht softwarebasiertem Passwortschutz absichern.

Sichern Sie wichtige persönliche und private Daten auf einem PC mit einer hardwareverschlüsselten SSD.

Datenlecks sind eine große Bedrohung. Mehr zu nötigen umfassenden Cybersicherheitsmaßnahmen.

Liste der USB-Sicherheitsmerkmale, die für den Datenschutz zu berücksichtigen sind.

Was die 3-2-1-Datensicherungsmethode ist und warum sie Ihr bester Schutz gegen Ransomware ist.

Dr. Vynckier erklärt bewährte Verfahren zur Datensicherheit und die Bedeutung von Offline-Backups.

Clarke behandelt Verschlüsselung, Schutzmaßnahmen für Superuser, Schwachstellenmanagement, Schulung.

Wie Kingston IronKeys Lösungen EgoMind geholfen haben, die Datensicherheit zu verbessern.

Client SSDs und Enterprise-SSDs wurden für unterschiedliche Zwecke entwickelt.

NIS2, DORA und wie Unternehmen die Compliance in eine Chance verwandeln können.

Wir sprechen darüber, wie Unternehmen heute sensible Daten speichern und verschlüsseln.

Kingston untersucht, wie sensible Dateien trotz Anfälligkeit von E-Mails geschützt werden können.

Kingston IronKey bietet Hardware-Optionen zum Schutz von KMUs vor Internetkriminalität.

FIPS 140-3 Level 3 ist vom führenden Institut NIST als höchste Verschlüsselungsstufe zertifiziert.

Fragen, die Sie bei der Suche nach der richtigen SSD für Ihr Rechenzentrum stellen sollten.

Unsere Infografik zeigt die Unterschiede zwischen soft- und hardwarebasierter Verschlüsselung.

Das Jahr 2023 war ein Jahr voller Herausforderungen und Innovationen. Doch was wird 2024 bringen?

Mehr zu Verschlüsselung und Backups, mit denen KMUs sich besser gegen Ransomware wappnen können.

Das Whitepaper erklärt die mögliche Verwendung von USB-Sticks trotz Umsetzung einer DLP-Strategie.

Sicherheit auf Unternehmens- und Militärniveau: 2 hohe Standards mit unterschiedlichen Anforderungen

HW-Verschlüsselung schützt mit sicheren Datenspeichern die Vertraulichkeit für Anwälte auf Reisen.

Penetrationsgeprüfte Kingston IronKey USB-Sticks sind führend in Sachen Datensicherheit.

Hardwareverschlüsselte Kingston IronKey Laufwerke schützen die Daten von Unternehmen unterwegs.

BYOD-Strategie ist für Arbeitgeber schwierig. Lassen sich Sicherheit und Zweckmäßigkeit vereinbaren?

Verschlüsselte USB-Sticks verbessern die Cybersicherheit für Finanzunternehmen. Kingston erklärt es.

DLP bietet Tools für Netzadmins zum Schutz sensibler Daten vor Cyberkriminalität und Fahrlässigkeit.

Wie die Datenverschlüsselung für die Sicherheitsstrategie einer Organisation entscheidend sein kann.

Wie kann die Netzwerksicherheit bei Fernarbeit und internationalen Reisen verbessert werden?

Investieren Sie in verschlüsselte Sticks als Schutz vor teurer Rechtsverfolgung bei Verlust.

Warum nationale Sicherheitsbehörden beim Schutz ihrer Daten auf Kingston IronKey vertrauen.

Eigene IT-Fachleute sollten die Datensicherheit auf PCs von Mitarbeitern im Home-Office erhöhen.

Kingstons 3 Hauptpraktiken für einen robuste DLP für Unternehmen, die mit sensiblen Daten umgehen.

Sie können mit einem iPad oder iPhone mit dem richtigen Adapter auf einem verschlüsselten USB-Stick lesen und schreiben. So geht's:

Verschlüsselung per Hardware ist für den Datenschutz in Anwaltskanzleien besser als per Software.

Eine kurze Erklärung zum Zweck und den Typen verfügbarer Datensicherheitssoftware.

Passphrasen sind bei der Sicherheit komplexen Passwörtern überlegen und bieten zahlreiche Vorteile.

HIPAA verlangt von Gesundheitsinstitutionen, Patientendaten zu schützen, auch im Transit.

Diese erfordern die Verschlüsselung senisbler Daten, die Ernennung eines Verantwortlichen für die Informationssicherheit, Netzsicherheitsprogramme und die Einführung von Richtlinien zur Netzsicherheit.

Verschlüsselte Kingston IronKey USBs sind für die Sicherheit für Unternehmen aller Größen wichtig.

Vergleich un- und verschlüsselter USB-Sticks und Erklärung, wie Daten geschützt werden können!

Erfahren Sie, wie Kingston IronKey geistiges Eigentum durch Personalisierung schützt.

Erfahren Sie, warum Kingston IronKey die beste Lösung für den Schutz von Daten im Finanzwesen ist.

Erfahren Sie, wie Kingston IronKey die Daten bei militärischen Operationen sichert.

Tipps zum Einführen verschlüsselter Laufwerke und ihrer Integration in die Sicherheitsrichtlinien.

Erfahren Sie, wie Kingston IronKey Daten der Telekom-Branche durch Verschlüsselung schützt.

Verschlüsselung ist für Kreative sehr hilfreich, um die wichtigen Dateien ihrer Kunden zu schützen.

Verschlüsselte Kingston IronKey USB-Sticks: klein, aber oho für die Sicherheitsstrategie.

Kingston IronKey kann helfen, Datenverluste durch mehr verlorene elektronische Geräte zu vermeiden.

eBook erklärt, wie verschlüsselte Sticks zum wichtigen Instrument für Datensicherheit geworden sind.

So verwenden Sie Ihre externe SSD IronKey Vault Privacy 80: Kennwort festlegen, Verbindung zu einem PC herstellen und mehr.

Unternehmen wollen Ihre Daten vor Datenschutzverletzungen durch private Mobilgeräte schützen.

Erfahren Sie, wie Kingston IronKey die sensiblen Daten im Finanzsektor schützt.

So hat Kingston IronKey zu Schutz der sensiblen Daten der Energiebranche beigetragen.

Sehen wir an, was unsere KingstonCognate-Experten zu Cyberbedrohungen und Herausforderungen sagen.

Schützen Sie Ihre Daten unterwegs mit dem überlegenen hardwarebasierten AES-Standard 256.

Die softwarebasierte Verschlüsselung lässt sich vom Benutzer deaktivieren. Dies kann zu Geldstrafen und Gerichtskosten führen, wenn der Stick verloren geht.

Wir befragen Tomasz Surdyk dazu, wie Organisationen in der digitalen Welt sicher bleiben können.

Keine USB-Sticks an Ihren Computer anschließen, von denen Sie nicht genau wissen, woher sie stammen.

Was wir von Kingstons Experten und technischen Influencern im Twitter-Chat zur Umsetzung des Home-Office gelernt haben.

Beide, die Verwendung von Cloud-Speicher und die hardwarebasierte Verschlüsselung haben Vorteile.

Wir untersuchen 12 wichtige Tipps, die KMU zur Verbesserung der Cybersicherheit ergreifen können.

Wir haben verschiedene Faktoren als mögliche Einflüsse auf die weltweiten Märkte 2022 untersucht.

Das Jahr 2021 war ein Jahr voller Herausforderungen und Innovationen. Doch was wird 2022 bringen?

Prof. Sally Eaves teilt ihre Gedanken über die Cybersicherheitslandschaft in KMU und den Bedarf an Bildung und Unterstützung.

Bill Mew teilt seine Auffassung darüber mit, inwiefern die größten Sicherheitsherausforderungen das Engagement der Führungsetage erfordern.

Rob May spricht darüber, wie nah wir dem Edge-Computing sind und welche Sicherheit es erfordert.

Die Pandemie hat das Internetverkehrsaufkommen gesteigert und damit hat auch die Rolle der Rechenzentren an Bedeutung gewonnen.

Der Einsatz von DLP-Software, VPNs, verschlüsselten SSDs und USB-Sticks hilft, einige Risiken der Arbeit im Home-Office zu minimieren.

Cameron Crandall von Kingston hilft Ihnen bei der Entscheidung, ob Sie beim Serverspeicher zu NVMe SSDs wechseln sollten.

Die Verwendung eines dedizierten Hardware-Verschlüsselungsprozessors von USB-Sticks bietet viele Vorteile.

Was bringt das Jahr 2021 an Technik und Trends? Was prognostizieren unsere KingstonCognate-Mitglieder und Branchenexperten für die Zukunft?

Cybersicherheit und Datenschutz liegen in der Verantwortung eines jeden. Was sind dabei die wichtigsten Punkte, die berücksichtigt werden müssen?

Erfahren Sie, warum die geschäftliche Zukunft von SSD-fähigem SDS abhängt und wie SSDs zu Software Defined Storage Lösungen passen.

Kingston und Matrix42 haben sich zusammengetan, um eine optimale Endpoint Security Lösung für mehrere Branchen anzubieten und so Risiken zu mindern.

Die Relevanz für Unternehmen, Einnahmen, Gewinn und Risiko als gleichwertig zu betrachten, um Daten- und Cybersicherheitsrisiken zu mindern. Lesen Sie diesen Artikel des Branchenexperten Bill Mew. Er verschafft Ihnen einen Einblick in dieses Thema.

Was hat sich nach Meinung von Branchenexperten seit der Einführung der DSGVO verändert?

Rechenzentren sollten Server-SSDs verwenden. Es gibt viele Vorteile gegenüber den Client-Laufwerken. Zudem sind die Kosten gesunken.

NVMe ist jetzt das Standardprotokoll für SSDs, um Rechenzentren und Unternehmensumgebungen zu unterstützen.

Manager von Cloud- und On-Premise-Rechenzentren können viel vom Supercomputing lernen.

Erfahren Sie, wie Hardwareluxx mit der DC500M SSD von Kingston das Wachstum seines Internetverkehrs bewältigen konnte.

SDS hat seinem Hype nicht standgehalten, aber jetzt, da NVMe erschwinglicher ist, ist die Standardhardware bereit.

Die Wahl der richtigen SSD für Ihren Server ist wichtig, da Server-SSDs für eine vorhersehbare Latenzzeit optimiert sind, Client-SSDs (Desktop/Laptop) hingegen nicht. Diese Unterschiede führen zu besseren Betriebszeiten und geringeren Verzögerungen bei kritischen Anwendungen und Diensten.

Für die Arbeit im Home Office benötigen Sie einen guten Arbeitsplatz für Ihren PC, die richtige Ausrüstung für Videokonferenzen und eine sichere Verbindung.

Welche Strategien können Unternehmen anwenden, um Kundendaten in einer Welt nach der DSGVO mit den sich ständig weiterentwickelnden Cyber-Sicherheitsbedrohungen am besten zu sichern? Kingston hat das Wissen einiger der erfahrensten Kommentatoren Großbritanniens im Bereich der Cybersicherheit gebündelt, um zu erörtern, wie sich der Datenschutz seit der Einführung der DSGVO verändert hat.

Dieses Whitepaper zeigt, wie der Einsatz von DC500 SSDs von Kingston Technology Ihre Gesamtkapital- und Lizenzkosten um 39 % senken kann.

Enterprise SSDs der Serie DC500 (DC500R/DC500M) – Beständigkeit, Vorhersagbarkeit von Latenzzeiten (Reaktionszeit) und IOPS-Leistung (I/Os pro Sekunde).

Sie wissen bereits, dass Remote-Arbeit einen Geschäftsmotor darstellt. Aber die Herausforderungen an die Netzwerksicherheit und die Einhaltung der DSGVO sind zu groß, um sie zu ignorieren.

So aktivieren und deaktivieren Sie die BitLocker eDrive-Funktion von Microsoft, um die Hardwareverschlüsselung auf Ihrer Kingston SSD zu nutzen.

Insgesamt haben sich die verschlüsselten Kingston / IronKey USB-Laufwerke in Bezug auf Zuverlässigkeit, Kompatibilität und Sicherheit als beste Lösung für den Schutz mobiler Daten erwiesen.

Some of Kingston and IronKey's Secure USB Flash drives are powered by partners, licensed technology, or services.

In den USB-Sticks DT 4000G2 und DTVP 3.0 wird eine hardwarebasierte 256-Bit-AES-Verschlüsselung mit XTS-Blockverschlüsselung verwendet.

Eine kombinierte Firmware/Hardware-Stromausfallsicherung ist eine hochwirksame Methode zur Verhinderung von Datenverlust bei Enterprise-SSDs.

OLTP Workloads setzen sich aus einer großen Anzahl schneller, kleiner Transaktionen zusammen, für die Reaktionszeiten von weniger als einer Sekunde erforderlich sind.

HPC können große Datenmengen erfordern. SSDs verbrauchen nur einen Bruchteil der Leistung im Vergleich zu rotierenden Festplatten.

Kingston SSDs verfügen über Funktionen wie ECC und Ersatzblöcke, die verhindern, dass Daten in fehlerhafte Blöcke geschrieben werden.

In diesem Programm werden die von Kunden am häufigsten nachgefragten Optionen angeboten, einschließlich Seriennummerierung, dualem Passwort und benutzerdefinierten Logos. Schon bei einer Mindestbestellung von 50 Stück liefert das Programm genau das, was Ihre Organisationen benötigt.

Der Berufsalltag hat sich stark gewandelt und mit ihm althergebrachte Arbeitsweisen: Dank mobiler Speichermedien haben wir praktisch jederzeit von jedem Ort Zugriff auf unsere Daten und können überall arbeiten.

Die meisten sicheren USB-Sticks von IronKey und Kingston sind FIPS 140-2-zertifiziert.

Der Flughafen Heathrow in London (30. Oktober 2017) verwendet unverschlüsselte USB-Sticks für seine nicht in der Cloud gespeicherten Inhalte. Leider war kein unternehmensweiter Standard zur Verwendung verschlüsselter USB-Sticks in Kraft.

Speicher kann eine der anspruchsvollsten Komponenten sein, wenn es um die Leistung einer VDI geht.

Die Durchführung von Tests ist ein Eckpfeiler in Kingstons Versprechen, die zuverlässigsten Produkte zu liefern, die auf dem Markt erhältlich sind. Wir testen unsere gesamten Produkte in jeder Produktionsstufe nach strengen Maßstäben. Diese Tests stellen eine durchgehende Qualitätskontrolle während des gesamten Herstellungsprozesses sicher.