Fragen Sie einen Experten

Die Planung der richtigen Lösung erfordert gute Kenntnisse der Sicherheitsziele Ihres Projekts. Kingston Experten zeigen Ihnen wie's geht.

Tipps, die Ihrem Unternehmen helfen, sensible Daten vertraulich zu behandeln und Vorschriften wie die DSGVO der EU und New Yorks NYDFS einzuhalten.

Wenn Sie in Bezug auf verschlüsselte USB-Sticks oder externe Laufwerke keinen Plan eingerichtet und Richtlinien erstellt haben, fehlt Ihnen etwas, worauf Sie aufbauen können. Dies stellt auf allen Ebenen ein Risiko für Ihre Organisation dar, zu dem auch die Nichtbefolgung rechtlicher Vorschriften gehört. Datenverluste und Datenschutzverletzungen sind für Unternehmen nur noch teurer geworden, da die Bedrohungsakteure immer raffinierter vorgehen. Eine Studie zur Cybersicherheit aus dem Jahr 2021 ergab, dass die durchschnittlichen Kosten einer Datenschutzverletzung weltweit bei 4,24 Mio. US-Dollar liegen. Das ist ein Anstieg von 10 % gegenüber den Kosten im Jahr 2020. Vermeiden Sie diese Kosten, indem Sie einen praktischen Plan für die Datensicherheit ausarbeiten und einhalten, der BadUSB-Angriffe verhindert, indem Sie nur zugelassene, verschlüsselte USB-Sticks oder externe Laufwerke einsetzen.

Wählen Sie USB-Sticks, die den Bedürfnissen Ihrer Organisation gerecht werden. Wir empfehlen Ihnen folgende Vorgehensweise:

Ohne die entsprechenden Untersuchungen sind Ihre Initiativen möglicherweise schwieriger umzusetzen und zu rechtfertigen. Eine einfache Analyse des Bedarfs Ihrer Organisation, verbunden mit Informationen über das Angebot leicht einsetzbarer, kostengünstiger und verschlüsselter USB-Sticks oder externer Laufwerke reicht oft aus, um bei Ihrer Organisation und den letztendlichen Benutzern die richtige Einstellung zum Thema Risikomanagement und Kostenreduzierung zu vermitteln.

Führen Sie ein Schulungsprogramm ein, in dem Mitarbeiter in der akzeptablen und nicht akzeptablen Verwendungsweise von USB-Sticks und externen Laufwerken und Richtlinie zu BYOD (Bring Your Own Device) geschult werden.

Wenn Sie die letztendlichen Benutzer nicht entsprechend schulen, haben Sie keine Präventionsstrategie, die gegen Datenlecks wirklich dicht schließt und sind weiterhin gegenüber Verletzungen anfällig. Eine von Ponemon durchgeführte Studie fzur Sicherheit von USB-Sticks ergab, dass 72 % der Mitarbeiter USB-Sticks verwenden, die sie kostenlos auf Konferenzen, Messen, Arbeitstagungen usw. erhalten haben. Und dies sogar in Organisationen, die „genehmigte USB-Optionen anbieten“.

Führen Sie Richtlinien zur ordnungsgemäßen Verwendung mobiler elektronischer Speichermedien ein, zu denen auch USB-Sticks gehören. Beginnen Sie folgendermaßen:

Wenn Sie keine entsprechenden Richtlinien erstellt haben, die von allen befolgt werden müssen, können USB-Sticks und externe Laufwerke Ihre Strategie für die Datensicherheit zu Fall bringen. Das Festlegen von Richtlinien ist nicht nur der erste Schritt, sondern auch ein äußerst wichtiger Punkt. Die Ponemon-Studie ergab auch, dass fast 50 % der Unternehmen bestätigten, dass bei ihnen in den 24 Monaten vor der Befragung Geräte mit sensiblen oder vertraulichen Daten verloren gegangen sind.

Statten Sie Ihre Mitarbeiter für ihre Arbeit mit genehmigten, verschlüsselten USB-Sticks aus. Genehmigte USB-Sticks sollten über folgende Funktionalitäten verfügen:

Statten Sie Ihre Mitarbeiter für ihre Arbeit mit genehmigten, verschlüsselten USB-Sticks aus. Genehmigte USB-Sticks sollten über folgende Funktionalitäten verfügen:Wenn Sie keine verschlüsselten USB-Sticks zur Verfügung stellen und Richtlinien implementieren, mit denen Endanwender produktiv arbeiten können, finden diese aus der Notwendigkeit heraus fast immer einen Weg, diese Sicherheitssysteme zu umgehen.

Um sicherzustellen, dass Ihre Daten sicher sind, sollten sie verschlüsselt werden, bevor sie per E-Mail versendet oder auf mobilen Speichergeräten gespeichert werden.

Für Organisationen, die häufig mit vertraulichen oder sensiblen Daten umgehen, wie im Finanzbereich, im Gesundheitswesen, bei staatlichen Einrichtungen usw., bietet Verschlüsselung den vertrauenswürdigen Schutz. Die Befolgung dieser Grundsätze bietet ein gewisses Maß an Schutz vor Strafen bzw. Prozessen im Zusammenhang mit der Offenlegung von Datenverlusten nach den neuen Vorschriften.

Wenn Sie Daten nicht vor dem Speichern auf USB-Sticks oder externen Laufwerken verschlüsseln, sind diese Daten gefährdet, da Hacker Ihre Antivirusprogramme, und sonstigen Kontrollen umgehen können. Diese Daten sind angreifbar. Der verschlüsselte Kingston IronKey™ S1000 USB-Stick verfügt über einen integrierten Cryptochip, der die beste und ultimative Sicherheitsebene der Hardware bietet.

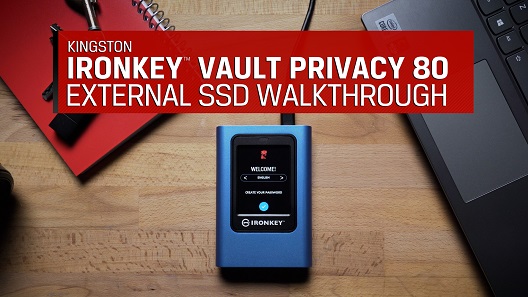

Die Kingston IronKey Vault Privacy 80ES ist eine externe SSD mit ständig aktiver Hardware-Verschlüsselung, die nach FIPS 197 zertifiziert ist. Sie verfügt über einen innovativen Touchscreen zur Eingabe einer PIN oder eines Passworts mit bis zu 64 Zeichen. Die SSD bietet eine hohe Speicherkapazität mit zuverlässigem, vertrauenswürdigem Verschlüsselungsschutz.

Die verschlüsselten Kingston IronKey Laufwerke bieten ein hohes Maß an Datenschutz und werden seit Jahrzehnten von Privatpersonen, kleinen und mittleren Unternehmen sowie von Behörden genutzt. Kingston IronKey Laufwerke sind weltweit bewährte Lösungen für die Datensicherung.

#KingstonIsWithYou #KingstonIronKey

Die Planung der richtigen Lösung erfordert gute Kenntnisse der Sicherheitsziele Ihres Projekts. Kingston Experten zeigen Ihnen wie's geht.

Kreativgestalter, die Inhalte für anspruchsvolle Kunden produzieren, können mit verschlüsselten Speichern ihre wichtigen Dateien schützen und ihrer Verantwortung für die Sicherheit gerecht werden.

Dieses Video führt Sie durch die erweiterten Funktionen wie Ändern des Passworts, Einrichten eines Benutzer- und Admin-Profils, sicheres Löschen, Einstellen des Schreibschutz-Modus, Passwortregeln und die automatische Sperrzeit.